istock

- Világszerte kiadások információ biztonsági kockázatkezelési rendszerek eléri a $131B 2020-ban, egyre dollár 174B 2022-ben körülbelül $50B lesz elkötelezett védi a végpont szerint, a Gartner legfrissebb Információk Biztonsági kockázatkezelési előrejelzés.

- A Cloud Security platform és az alkalmazások értékesítése az előrejelzések szerint a 2020-as 636 millió dollárról 1 dollárra nő.,63B 2023-ban, elérve a 36,8% – os összetett éves növekedési rátát (CAGR), és vezetve az összes Információkategóriát & biztonsági kockázatkezelési rendszerek.

- az alkalmazásbiztonság az előrejelzések szerint a 2020-as 3,4 B dollárról 2023-ban 4,5 B dollárra növekszik, elérve a 9,7% – os CAGR-t.

- A biztonsági szolgáltatások várhatóan $ 66.9 B piac lesznek ebben az évben, az $62B-ről az 2019-ban.,

AI, Gépi Tanulás, Valamint A Verseny Javítása, számítógépes biztonság

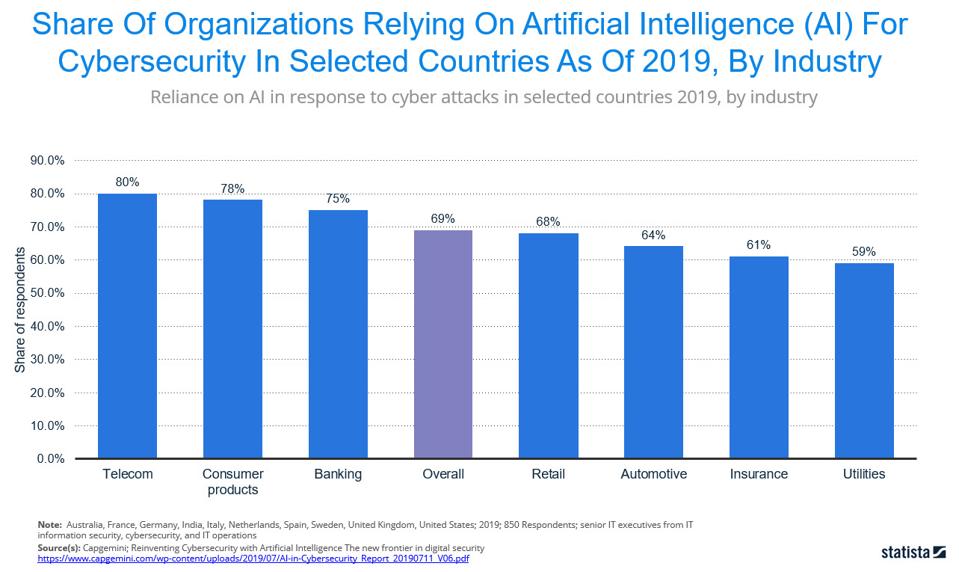

A legtöbb Információ Biztonsági csapatok kiberbiztonsági elemzők túlcsordult ma elemzése biztonsági naplók, keresztez rés kísérlet után nyomoz az esetleges csalási esetek több. 69% – a vezető tisztségviselő hiszem, AI, valamint gépi tanulás szükséges, hogy válaszoljon cyberattacks szerint a Capgemini tanulmány, Reinventing Kiberbiztonsági a Mesterséges Intelligencia. Az alábbi ábra összehasonlítja a szervezetek százalékos arányát az iparágban, akik az AI-re támaszkodnak kiberbiztonságuk javítása érdekében., A távközlési vezetők 80% – A úgy véli, hogy szervezetük nem lenne képes reagálni a kibertámadásokra AI nélkül, átlagosan az összes vállalkozás 69% – a hét iparágban.

Statista

A lényeg, hogy minden szervezet számára fontos, hogy javítani kell a végponti biztonság, rugalmasság, védd meg a kiváltságos hozzáférés-hitelesítő adatok, csökkenti a csalárd tranzakciók, biztonságos minden mobil eszköz alkalmazása Nulla Bizalom elvek., Sokan az AI-re és a gépi tanulásra támaszkodnak annak megállapítására, hogy a bejelentkezési és erőforrás-kérelmek jogszerűek-e vagy sem a múltbeli viselkedési és rendszerhasználati mintákon alapulnak. Az első tíz vállalat közül több, amelyet nézni kell, számos mutatót vesz figyelembe annak meghatározására, hogy a bejelentkezési kísérlet, a Tranzakció vagy a rendszer erőforrás-kérése jogos-e vagy sem. Képesek egyetlen pontot hozzárendelni egy adott eseményhez, és megjósolni, hogy jogos-e vagy sem., Kount van Omniscore egy példa arra, hogyan AI, valamint ML nyújtanak csalás az elemzők betekintést szükséges, hogy csökkenti a téves riasztások, valamint javítja a vevő vásárlási tapasztalatait, míg keresztez csalás.

a következő tíz legjobb kiberbiztonsági vállalat, amelyet 2020 – ban meg kell nézni:

az abszolút-abszolút a végpontok ellenálló képességének, láthatóságának és ellenőrzésének iparági referenciaértékeként szolgál., Beágyazott több, mint fél milliárd eszközök, a társaság lehetővé teszi, hogy több, mint 12 000 ügyfelek öngyógyító endpoint security, mindig kapcsolódik a láthatóság a saját eszközök, adatok felhasználók, valamint alkalmazások – e végpontok be vagy ki a vállalati hálózathoz – a végső szint ellenőrzés szükséges bizalom a modern vállalkozás.

a támadók megakadályozására a szervezetek továbbra is rétegzik a biztonsági ellenőrzéseket — a Gartner becslése szerint 2022-ig több mint 174b dollárt költenek biztonságra, ebből körülbelül 50b dollárt fordítanak a végpont védelmére., Az Absolute Endpoint Security Trends jelentése szerint a csillagászati beruházások ellenére a végpontok ellenőrzésének 100 százaléka végül meghiúsul, és a három végpontból egynél több nem védett bármikor. Mind ez pedig a rendszergazdák a biztonsági küzdenek a növekvő komplexitás, illetve kockázati szint, míg a szintén szembe növekvő nyomás biztosítása érdekében végpont ellenőrzés fenntartása, sértetlenség, rendelkezésre állás, valamint a funkcionalitás minden alkalommal, illetve teljesíteni a tervezett értéket.,

a szervezeteknek teljes láthatóságra és valós idejű betekintésre van szükségük ahhoz, hogy a sötét végpontokat pontosan meg tudják határozni, hogy mi tört és hol vannak hiányosságok, valamint hogy gyorsan reagáljanak és cselekedjenek. Az Absolute mérsékli ezt az egyetemes biztonsági törvényt, és felhatalmazza a szervezeteket arra, hogy intelligens, adaptív és öngyógyító vállalati biztonsági megközelítést építsenek ki. Ahelyett, hogy egy hamis biztonságérzetet állandósítana, az Absolute egyetlen igazságforrást és a végpontok ellenálló képességének gyémánt képét nyújtja.,

a centrifuga-centrifuga újradefiniálja a privilegizált hozzáférés-menedzsment (Pam) örökölt megközelítését egy Identitásközpontú megközelítéssel, amely nulla bizalmi elveken alapul. A centrifugy 15 éves története az Active Directory (AD) áthidalásával kezdődött, és ez volt az első szállító, aki csatlakozott az Active Directory-val rendelkező UNIX és Linux rendszerekhez, lehetővé téve a kiváltságos identitások egyszerű kezelését heterogén környezetben., Akkor kiterjesztett ezek a képességek a rendszerek, hogy házigazdája IaaS környezetben, mint AWS a Microsoft Azure, s felajánlotta az iparág első PAM-as-a-Service, amely továbbra is az egyetlen kínál a piacon egy igazi multi-tenant felhő építészet. Alkalmazása a mély szakértelem infrastruktúra engedélyezett Centrify újra az örökség megközelítés, hogy PAM be a szerver képes önmagát megvédeni számítógépes fenyegetések át a bővülő modern vállalati infrastruktúra.,

az Identitásközpontú PAM létrehozza a kritikus vállalati erőforrások iránti bizalom gyökerét, majd a legkevesebb jogosultságot biztosítja annak ellenőrzésével, hogy ki kéri a hozzáférést, a kérés hátterét, valamint a hozzáférési környezet kockázatát. A legkisebb privilege access megvalósításával a centrifuga minimalizálja a támadási felületet, javítja az audit és a megfelelőség láthatóságát, és csökkenti a kockázatot, a komplexitást és a költségeket a modern, hibrid vállalkozás számára., A Fortune 100-nak, a világ legnagyobb pénzintézeteinek, hírszerző ügynökségeinek és a kritikus infrastruktúra-vállalatoknak több mint a fele bízik abban, hogy megállítják a jogsértések vezető okát – kiváltságos hitelesítő visszaéléseket.

A Gartner kutató cég azt jósolja, hogy 2021-re a nagyvállalatok mintegy 75% – a kiváltságos hozzáférés-kezelési termékeket fog használni, az előrejelzési elemzésükben az 50% – ról 2018-ban: információbiztonság és kockázatkezelés, világszerte, az 4Q18 2019.március 29-én közzétett frissítése (client access reqd)., Ez nem meglepő, tekintve, hogy a Forrester Research becslése szerint a mai jogsértések 80% – át gyenge, alapértelmezett, ellopott vagy más módon veszélyeztetett privilegizált hitelesítő adatok okozzák.

mély ösztön-a mély ösztön a mesterséges intelligencia mély tanulását alkalmazza a kiberbiztonságra. A deep learning prediktív képességeinek kihasználásával a Deep Instinct eszközmegoldása páratlan pontossággal védi a nulla napos fenyegetéseket és az APT támadásokat., A Deep Instinct biztosítja a vállalat végpontjait és / vagy bármely mobileszközét bármilyen fenyegetés ellen, bármilyen infrastruktúrán, függetlenül attól, hogy csatlakozik-e a hálózathoz vagy az internethez. A mély tanulás technológiájának a kiberbiztonságra való alkalmazásával a vállalkozások mostantól páratlan védelmet élvezhetnek az ismeretlen és kitérő kibertámadások ellen bármilyen forrásból. A Deep Instinct egy teljesen új kiberbiztonsági megközelítést hoz létre, amely lehetővé teszi a kibertámadások valós időben történő azonosítását és blokkolását, mielőtt bármilyen kár bekövetkezne., Deep Instinct USA székhelye San Francisco, CA Deep Instinct Izrael központja Tel Aviv, Izrael.

Infoblox-Infoblox felhatalmazza a szervezeteket, hogy a következő szintű egyszerűséget, biztonságot, megbízhatóságot és automatizálást a hagyományos hálózatokhoz és digitális átalakulásokhoz, mint például az SD-WAN, a hybrid cloud és az IoT. Ötvözi a következő szintű egyszerűség, biztonság, megbízhatóság, automatizálás, Infoblox képes csökkenteni a kézi feladatok 70% – kal, és hogy a szervezetek fenyegetés elemzők 3x termelékenyebb.,

bár történetük a DDI eszközökben van, sikeresen nyújtanak DDI és hálózati biztonsági szolgáltatásokat as-a-service (- AAS) alapon. A BloxOne DDI alkalmazás, épül a bloxone cloud-natív platform, segít, hogy az IT, szakemberek, kezelni a hálózatokat, hogy azok alapján-prem, felhő alapú, vagy hibrid architektúrák., A BloxOne Threat Defense alkalmazás kihasználja a DDI által szolgáltatott adatokat a hálózati forgalom figyelemmel kísérésére, a fenyegetések proaktív azonosítására, valamint a biztonsági rendszerek és a hálózati vezetők gyors tájékoztatására a jogsértésekről, a meglévő biztonsági stackkel együttműködve a biztonsági fenyegetések gyors, automatikus és hatékonyabb azonosítására és enyhítésére. A BloxOne platform biztonságos, integrált platformot biztosít az identitásadatok és szolgáltatások kezelésének központosításához a hálózaton keresztül., Az elismert iparági vezető, az Infoblox 52% – os piaci részesedéssel rendelkezik a DDI hálózati piacon, amely 8000 ügyfelet foglal magában, köztük a Fortune 1000 59% – át, a Forbes 2000 58% – át.

A Kount-Kount díjnyertes, AI-vezérelt csalásmegelőzése lehetővé teszi a digitális vállalkozások, az online kereskedők és a pénzforgalmi szolgáltatók számára, hogy világszerte védjék a Fizetési csalásokat, az új számlagyártási csalásokat és a számlaátvételt., A Kount, vállalkozások jóváhagyja több jó parancsot feltárni új bevételi forrásokat, javítja a felhasználói élményt, valamint jelentősen javítja az alsó sorban az összes, miközben minimálisra csökkenti a csalás kezelési költség, veszteség. Keresztül Kount globális hálózat szabadalmazott technológiák AI, valamint gépi tanulás, együtt rugalmas politika alapkezelő társaságok meghiúsítja online bűnözők rossz színészek vezetni őket a saját helyén, a piactér, valamint a hálózat. A Kount folyamatosan adaptív platformja biztonságot nyújt a vállalkozások számára minden digitális interakcióban., Kount előleg mindkét védett technikák, szabadalmaztatott technológia tartalmazza mobil csalás felderítése, fejlett mesterséges intelligencia, többrétegű készülék ujjlenyomat, IP proxy detektálás, valamint a földrajzi hely, ügylet, valamint egyéni pontozás, globális rend összekapcsolása, üzleti intelligencia jelentkezik, átfogó érdekében, gazdálkodási, valamint szakmai sikerült szolgáltatások. A Kount ma több mint 6500 márkát véd.

Mimecast-Mimecast javítja a vállalatok kezelése bizalmas, kritikus üzleti kommunikáció, adatok., A cég küldetése, hogy csökkentse a kockázatokat a felhasználók szembesülnek az e-mail, és támogatja a költségek csökkentése és összetettsége védi a felhasználókat azáltal, hogy a munkaterhelés a felhő. A vállalat saját felhőarchitektúrát fejleszt ki, hogy átfogó e-mail biztonságot, szolgáltatás folytonosságot és archiválást biztosítson egyetlen előfizetési szolgáltatásban. Célja, hogy megkönnyítse az emberek számára egy vállalkozás védelmét a mai gyorsan változó biztonsági és kockázati környezetben., A vállalat bővítette technológiai portfólió 2019-ben egy pár felvásárlások, vásárlás adat migráció technológia szolgáltató Egyszerűen át az ügyfelek, valamint kilátások lépés, hogy a felhő, több, gyorsan, megbízhatóan, pedig olcsón. Mimecast is vásárolt e-mail security startup DMARC Analyzer, hogy csökkentse az időt, erőfeszítés, valamint a költségek kapcsolódó megállás domain spoofing támadások. A Mimecast a hónap elején megvásárolta a Segasec-et, amely a digitális fenyegetésvédelem vezető szolgáltatója., A Segasec megszerzésével a Mimecast márka exploit védelmet nyújthat, gépi tanulással a potenciális hackerek azonosítására a támadás legkorábbi szakaszában. A megoldás is tervezték, hogy egy módja annak, hogy aktívan figyelemmel kíséri, kezelése, blokk, és vegye le adathalász csalások vagy Megszemélyesítés kísérletek az Interneten.,

MobileIron – Egy hosszú ideje vezető mobil menedzsment megoldások, MobileIron széles körben elismert Vezető Információs Biztonsági Tisztek, Különböző vezetői részére csapat, mint a de facto szabvány egységes végpont management (UEM), mobil alkalmazás-menedzsment (MAM), BYOD biztonság, nulla sign-on (ZSO). A cég UEM platformját erősíti a MobileIron Threat Defense és a MobileIron Access megoldása, amely lehetővé teszi a nulla bejelentkezési hitelesítést., Forrester megjegyzi, a legújabb Hullám Nulla Bizalom kiterjesztett Ökoszisztéma Platform Szolgáltatók, Q4 2019, hogy “MobileIron nemrég megjelent hitelesítő, amely lehetővé teszi, passwordless hitelesítés, hogy a cloud szolgáltatások, elengedhetetlen a jövőbeli állami Nulla Bizalom vállalkozások beszél, hogy az innovációs ebben a térben.”A hullám azt is szemlélteti, hogy a MobileIron a leginkább figyelemre méltó szállító, mivel a zero Trust megközelítése az eszközzel kezdődik, és a mobil infrastruktúrákon keresztül skálázik., A MobileIron termékcsomagja tartalmaz egy összevont szakpolitikai motort is, amely lehetővé teszi a rendszergazdák számára, hogy ellenőrizzék és jobban irányítsák a számtalan eszközt és végpontot, amelyekre a vállalkozások ma támaszkodnak. Forrester úgy látja, hogy a MobileIron kiváló integrációval rendelkezik a platform szintjén, amely kulcsfontosságú meghatározója annak, hogy mennyire lesznek hatékonyak a jövőben a zero Trust biztonsági stratégiákat folytató vállalkozások támogatásában.

One Identity-One Identity is differenting its Identity Manager identity analytics and risk scoring abilities with greater integration via its connected system modules., Ezeknek a moduloknak az a célja, hogy nagyobb rugalmasságot biztosítsanak az ügyfelek számára az alkalmazásspecifikus tartalmat tartalmazó jelentések meghatározásában. Az Identity Manager több mint 30 közvetlen létesítési csatlakozóval rendelkezik az alapcsomagban, jó platform lefedettséggel, beleértve az erős Microsoft és az Office 365 támogatást. A további prémium csatlakozók külön kerülnek felszámításra. Az egyik identitásnak külön felhőalapú SaaS megoldása is van, az úgynevezett One Identity Starling., A Starling egyik legnagyobb előnye a dizájn, amely lehetővé teszi, hogy ne csak az Identity Manager ügyfelei, hanem más IGA megoldások ügyfelei is használják, mint egyszerűsített megközelítés a SaaS-alapú identitáselemzés, a kockázati intelligencia és a felhőellátás megszerzéséhez. Egy Identitás, valamint a megközelítés megbízható ügyfelek által világszerte, ahol több mint 7500 szervezetek világszerte függ, hogy Egy Identitás megoldások kezelése több, mint 125 millió személy, fokozza a gyorsaság, valamint a hatékonyság, miközben biztosítjuk a hozzáférést a rendszerek adatok – a-prem, felhő, vagy hibrid.

SECURITI.,ai – SECURITI.ai az AI-meghajtású PrivacyOps vezetője, amely segít automatizálni az Adatvédelmi megfelelőséghez szükséges összes fő funkciót egy helyen. Ez lehetővé teszi a vállalkozások számára, hogy jogokat adjanak az embereknek az adataikról, felelős letétkezelők legyenek az emberek adatairól, megfeleljenek a globális adatvédelmi előírásoknak, mint például a CCPA és támogassák márkáikat.

az AI-meghajtású PrivacyOps platform egy teljes veremes megoldás, amely robotautomatizálással és egy természetes nyelvi interfésszel működteti és egyszerűsíti az adatvédelemnek való megfelelést., Ezek közé tartozik a személyes adatok Graph Builder, Robot automatizálás az érintettek kéréseihez, biztonságos adatkérési portál, hozzájárulás életciklus menedzser, harmadik fél adatvédelmi értékelése, harmadik fél adatvédelmi minősítései, Adatvédelmi Értékelés automatizálása és megsértése kezelése. SECURITI.ai szintén szerepel a Bessemer adatvédelmi verem Hozzájáruláskezelési részében, amely az alábbiakban látható, és elérhető a Bessemer Venture Partner legutóbbi kiadványában, hogyan akadályozza meg az Adatvédelmi tervezés a jövőbeli adatolaj-kiömléseket(10 pp., PDF, nincs opt-in).,

Transmit Security-a Transmission Security Platform megoldást nyújt az identitás kezelésére az alkalmazások között a biztonság és a használhatóság fenntartása mellett. A bűnügyi fenyegetések fejlődésével az online hitelesítés reaktív és kevésbé hatékony lett. Számos szervezet több ponton is megoldást választott, hogy megpróbáljon előre maradni, új hitelesítőket, kockázati motorokat és csalási eszközöket telepítsen. A folyamat során az ügyfélélmény szenvedett., Az egyre összetettebb környezetben sok vállalkozás küzd azzal a képességgel, hogy gyorsan innováljon, hogy az ügyfelek számára omnichannel élményt nyújtson, amely lehetővé teszi számukra, hogy a felmerülő fenyegetések előtt maradjanak.